Fecha: 02/11/2020

Investigadores de seguridad de Google han descubierto recientemente una vulnerabilidad Zero-day identificada con el CVE-2020-17087 de riesgo alto en el kernel de Windows, la cual está siendo activamente explotada por atacantes. La explotación exitosa podría permitir a un atacante local escalar privilegios en el sistema.

Sistemas Afectados:

- Windows 7, 7 SP1;

- Windows 8 y 8.1,

- Windows 10, 10 1511, 10 1703, 10 1709, 10 1803, 10 1809, 10 1903, 10 1909, 10 2004 y 10 Gold;

- Windows Server: 2008, 2008 R2, 2008 R2 SP1, 2008 SP2, 2012, 2012 Gold, 2012 R2, 2016, 2019, 2019 1709, 2019 1803, 2019 1903, 2019 1909, 2019 2004.

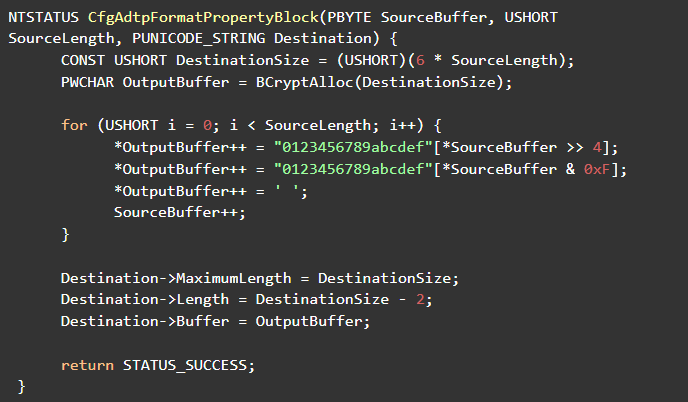

El fallo, trata de una vulnerabilidad de Buffer Overflow en el controlador de criptografía del kernel de Windows (“cng.sys”) que afecta a los sistemas Windows 7 hasta las últimas versiones de Windows 10. El error reside en la función cng!CfgAdtpFormatPropertyBlock y se da debido a un problema de truncamiento de enteros de 16 bits. Un atacante local podría explotar exitosamente este fallo ejecutando un programa malicioso especialmente diseñado para corromper la memoria y de tener éxito, ejecutar código arbitrario con privilegios elevados en el sistema. A continuación se puede visualizar la porción de código vulnerable:

Una prueba de concepto (PoC) de la explotación de la vulnerabilidad fue publicada por los investigadores. Sin embargo, lo resaltante en este caso es que la cadena de exploits requiere vincular la vulnerabilidad CVE-2020-17087 con otra vulnerabilidad también Zero-day, abordada en Google Chrome y navegadores basados en Chromium (CVE-2020-15999). Esta vulnerabilidad de tipo heap buffer overflow afecta a la librería Freetype y permitiría a un atacante ejecutar código malicioso, pero con la vulnerabilidad en Windows recientemente descubierta hace posible para un atacante ofuscar las protecciones de Chrome, para seguidamente ejecutar código malicioso en el sistema operativo Windows subyacente.

Actualmente, Microsoft se encuentra trabajando en un parche de seguridad para esta vulnerabilidad, el cual será lanzado dentro del ciclo habitual de parches de seguridad, correspondientes al Patch Tuesday de este 10 de noviembre.

Recomendaciones:

- Esta vulnerabilidad será abordada el 10 de noviembre como parte de las actualizaciones de seguridad del Patch Tuesday, recomendamos verificar la página oficial de Microsoft para permanecer actualizado al respecto.

Referencias: